Read in English below.

Pro přihlášení do vpsAdminu lze nyní jako druhý faktor využít passkey. Lze použít jak hardwarové tokeny (YubiKey, GoTrust IdemKey, apod.,), tak softwarové klíčenky (KeePassXC, KeePassium, iCloud Keychain, Google Password Manager, Microsoft Windows Hello, 1Password, atp.).

Passkey je možné kombinovat s TOTP, autentizačních zařízení si můžete nastavit více a pro přihlášení pak stačí jedno z nich.

V nastavení profilu ve vpsAdminu přibyla možnost dvoufaktorové ověřování vypnout nebo zapnout:

Dvoufaktorové ověřévání je ale aktivní jen když existuje aspoň jedno TOTP zařízení nebo passkey. Pro nastavení tedy nejdříve přidejte všechny passkeys co chcete používat a až potom si v profilu zapněte dvoufaktorové ověření.

TOTP naopak dvoufaktorové ověřování aktivuje automaticky, neboť číselný kód lze na rozdíl od passkey opsat i z jiného zařízení.

English

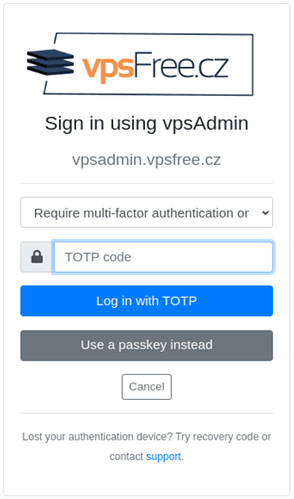

It is now possible to use a passkey as a second factor for logging into vpsAdmin. Both hardware tokens (YubiKey, GoTrust IdemKey, etc.) and software-based keychains (KeePassXC, KeePassium, iCloud Keychain, Google Password Manager, Microsoft Windows Hello, 1Password, etc.) can be used.

Passkeys can be combined with TOTP, and you can set up multiple authentication devices—only one is required for login.

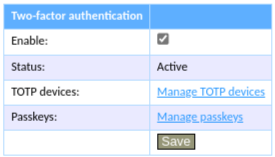

A new option to enable or disable two-factor authentication has been added to the profile settings in vpsAdmin:

However, two-factor authentication is only active if at least one TOTP device or passkey exists. Therefore, you should first add all the passkeys you want to use and then enable two-factor authentication in your profile.

TOTP, on the other hand, activates two-factor authentication automatically since a numeric code can be copied from another device, unlike a passkey.